ការផ្ទៀងផ្ទាត់ពីរកត្តា (2FA) លែងជាដំណោះស្រាយសុវត្ថិភាពដែលអាចការពារបានទៀតហើយ។ រូបថតគំនូរ

ទម្រង់ថ្មីនៃការវាយប្រហារ

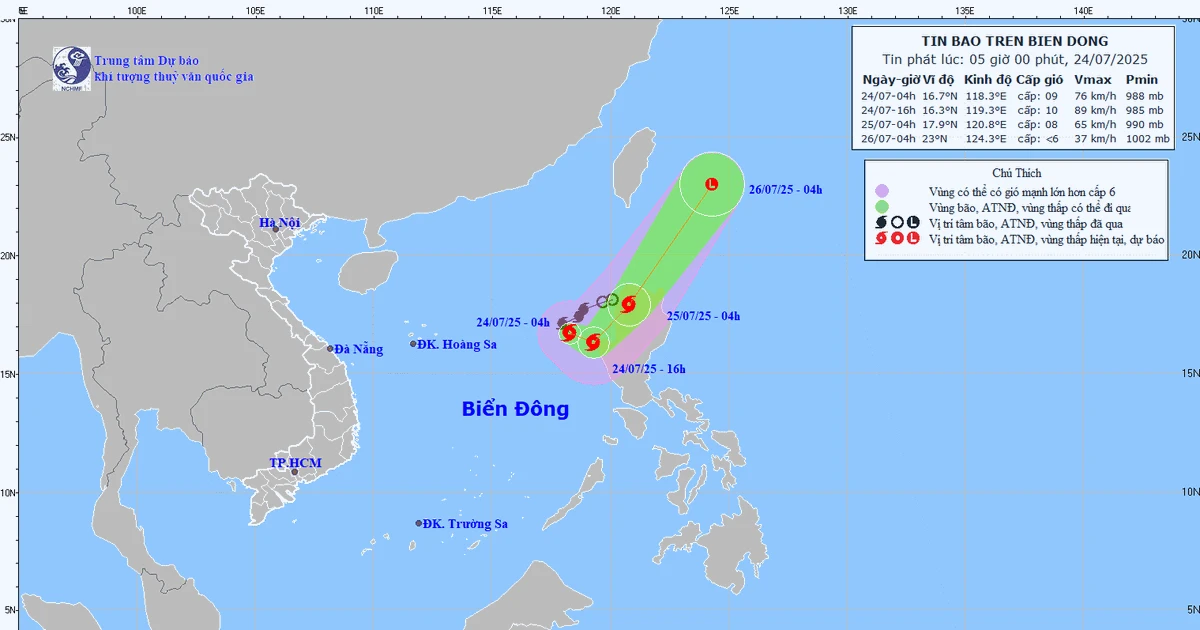

ការផ្ទៀងផ្ទាត់ពីរកត្តា (2FA) បានក្លាយជាមុខងារសុវត្ថិភាពស្តង់ដារនៅក្នុងសុវត្ថិភាពអ៊ីនធឺណិត។ វាតម្រូវឱ្យអ្នកប្រើប្រាស់ផ្ទៀងផ្ទាត់អត្តសញ្ញាណរបស់ពួកគេជាមួយនឹងជំហានផ្ទៀងផ្ទាត់ទីពីរ ជាធម្មតាពាក្យសម្ងាត់តែម្តង (OTP) ដែលបានផ្ញើតាមរយៈសារអត្ថបទ អ៊ីមែល ឬកម្មវិធីផ្ទៀងផ្ទាត់។ ស្រទាប់សុវត្ថិភាពបន្ថែមនេះមានគោលបំណងការពារគណនីរបស់អ្នកប្រើ ទោះបីជាពាក្យសម្ងាត់របស់ពួកគេត្រូវបានលួចក៏ដោយ។

ទោះបីជា 2FA ត្រូវបានទទួលយកយ៉ាងទូលំទូលាយដោយគេហទំព័រជាច្រើន និងតម្រូវដោយអង្គការក៏ដោយ ថ្មីៗនេះ អ្នកជំនាញផ្នែកសុវត្ថិភាពតាមអ៊ីនធឺណិតរបស់ Kaspersky បានរកឃើញការវាយប្រហារដោយបន្លំដែលប្រើដោយឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតដើម្បីរំលង 2FA ។

អាស្រ័យហេតុនេះ អ្នកវាយប្រហារតាមអ៊ីនធឺណិតបានផ្លាស់ប្តូរទៅជាទម្រង់ការវាយប្រហារតាមអ៊ីនធឺណិតកាន់តែស្មុគ្រស្មាញ ដោយការរួមបញ្ចូលការបន្លំជាមួយនឹងរូបយន្ត OTP ស្វ័យប្រវត្តិ ដើម្បីបញ្ឆោតអ្នកប្រើប្រាស់ និងទទួលបានសិទ្ធិចូលប្រើប្រាស់គណនីរបស់ពួកគេដោយគ្មានការអនុញ្ញាត។ ជាពិសេស អ្នកបោកប្រាស់បញ្ឆោតអ្នកប្រើប្រាស់ឱ្យបង្ហាញ OTPs ទាំងនេះ ដើម្បីអនុញ្ញាតឱ្យពួកគេឆ្លងកាត់វិធានការការពារ 2FA ។

ឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតរួមបញ្ចូលគ្នានូវការបន្លំជាមួយនឹងរូបយន្ត OTP ស្វ័យប្រវត្តិ ដើម្បីបញ្ឆោតអ្នកប្រើប្រាស់ និងទទួលបានសិទ្ធិចូលប្រើគណនីរបស់ពួកគេដោយគ្មានការអនុញ្ញាត។ រូបថតគំនូរ

សូម្បីតែ OTP bots ដែលជាឧបករណ៍ស្មុគ្រស្មាញក៏ត្រូវបានប្រើប្រាស់ដោយអ្នកបោកប្រាស់ដើម្បីស្ទាក់ចាប់កូដ OTP តាមរយៈការវាយប្រហារផ្នែកវិស្វកម្មសង្គម។ ជារឿយៗអ្នកវាយប្រហារព្យាយាមលួចព័ត៌មានសម្ងាត់នៃការចូលរបស់ជនរងគ្រោះតាមរយៈវិធីសាស្រ្តដូចជាការបន្លំ ឬកេងប្រវ័ញ្ចភាពងាយរងគ្រោះនៃទិន្នន័យ។ បន្ទាប់មកពួកគេចូលទៅក្នុងគណនីរបស់ជនរងគ្រោះដោយបង្កឱ្យមានការផ្ញើលេខកូដ OTP ទៅកាន់ទូរស័ព្ទរបស់ជនរងគ្រោះ។

បន្ទាប់មក OTP bot នឹងហៅទៅជនរងគ្រោះដោយស្វ័យប្រវត្តិ ដោយក្លែងបន្លំជាបុគ្គលិកនៃអង្គការដែលទុកចិត្ត ដោយប្រើស្គ្រីបសន្ទនាដែលបានរៀបចំទុកជាមុន ដើម្បីបញ្ចុះបញ្ចូលជនរងគ្រោះឱ្យបង្ហាញលេខកូដ OTP ។ ចុងក្រោយ អ្នកវាយប្រហារទទួលបានលេខកូដ OTP តាមរយៈ bot ហើយប្រើវាដើម្បីទទួលបានការចូលប្រើដោយគ្មានការអនុញ្ញាតទៅកាន់គណនីរបស់ជនរងគ្រោះ។

អ្នកបោកប្រាស់តែងតែចូលចិត្តការហៅជាសំឡេងតាមរយៈសារជាអក្សរ ពីព្រោះជនរងគ្រោះមានទំនោរឆ្លើយតបកាន់តែលឿនចំពោះវិធីសាស្ត្រនេះ។ ដូច្នោះហើយ OTP bots នឹងក្លែងបន្លំសម្លេង និងភាពបន្ទាន់នៃការហៅរបស់មនុស្ស ដើម្បីបង្កើតអារម្មណ៍នៃការជឿជាក់ និងការបញ្ចុះបញ្ចូល។

អ្នកក្លែងបន្លំគ្រប់គ្រង OTP bots តាមរយៈផ្ទាំងគ្រប់គ្រងតាមអ៊ីនធឺណិត ឬវេទិកាផ្ញើសារដូចជា Telegram ជាដើម។ រូបយន្តទាំងនេះក៏មានភ្ជាប់មកជាមួយនូវមុខងារជាច្រើន និងគម្រោងការជាវដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារដំណើរការ។ អ្នកវាយប្រហារអាចកំណត់លក្ខណៈពិសេសរបស់ bot ដើម្បីក្លែងបន្លំជាស្ថាប័ន ប្រើប្រាស់ច្រើនភាសា និងថែមទាំងជ្រើសរើសសម្លេងប្រុស ឬស្រីទៀតផង។ ជម្រើសកម្រិតខ្ពស់រួមមានការក្លែងបន្លំលេខទូរស័ព្ទ ដែលធ្វើឱ្យលេខទូរស័ព្ទរបស់អ្នកហៅចូលហាក់ដូចជាមកពីស្ថាប័នស្របច្បាប់ ដើម្បីបោកបញ្ឆោតជនរងគ្រោះតាមមធ្យោបាយដ៏ទំនើប។

បច្ចេកវិទ្យាកាន់តែរីកចម្រើន តម្រូវការការពារគណនីកាន់តែខ្ពស់។ រូបថតគំនូរ

ដើម្បីប្រើ OTP bot អ្នកបោកប្រាស់ត្រូវតែលួចអត្តសញ្ញាណនៃការចូលរបស់ជនរងគ្រោះជាមុនសិន។ ពួកគេជាញឹកញាប់ប្រើគេហទំព័របន្លំដែលត្រូវបានរចនាឡើងដើម្បីឱ្យមើលទៅដូចទំព័រចូលស្របច្បាប់សម្រាប់ធនាគារ សេវាកម្មអ៊ីមែល ឬគណនីអនឡាញផ្សេងទៀត។ នៅពេលដែលជនរងគ្រោះបញ្ចូលឈ្មោះអ្នកប្រើប្រាស់ និងពាក្យសម្ងាត់របស់ពួកគេ អ្នកបោកប្រាស់នឹងប្រមូលព័ត៌មាននេះដោយស្វ័យប្រវត្តិភ្លាមៗ (តាមពេលវេលាជាក់ស្តែង)។

នៅចន្លោះថ្ងៃទី 1 ខែមីនា ដល់ថ្ងៃទី 31 ខែឧសភា ឆ្នាំ 2024 ដំណោះស្រាយសុវត្ថិភាព Kaspersky បានរារាំងការប៉ុនប៉ង 653,088 ដើម្បីចូលទៅកាន់គេហទំព័រដែលបង្កើតឡើងដោយឧបករណ៍បន្លំដែលកំណត់គោលដៅធនាគារ។ ទិន្នន័យដែលត្រូវបានលួចពីគេហទំព័រទាំងនេះ ជារឿយៗត្រូវបានប្រើប្រាស់ក្នុងការវាយប្រហារដោយ OTP bot ។ ក្នុងអំឡុងពេលដូចគ្នានេះ អ្នកជំនាញបានរកឃើញគេហទំព័របន្លំចំនួន 4,721 ដែលបង្កើតឡើងដោយឧបករណ៍ដែលមានគោលបំណងរំលងការផ្ទៀងផ្ទាត់កត្តាពីរក្នុងពេលជាក់ស្តែង។

កុំបង្កើតពាក្យសម្ងាត់ធម្មតា។

Olga Svistunova អ្នកជំនាញផ្នែកសន្តិសុខនៅ Kaspersky បានអត្ថាធិប្បាយថា៖ "ការវាយប្រហារផ្នែកវិស្វកម្មសង្គមត្រូវបានចាត់ទុកថាជាវិធីសាស្រ្តក្លែងបន្លំដ៏ទំនើបបំផុត ជាពិសេសជាមួយនឹងការលេចចេញនូវ OTP bots ដែលមានសមត្ថភាពក្លែងធ្វើការហៅទូរសព្ទដោយស្របច្បាប់ពីតំណាងសេវាកម្ម។ ដើម្បីរក្សាការប្រុងប្រយ័ត្ន វាជារឿងសំខាន់ក្នុងការថែរក្សាការប្រុងប្រយ័ត្ន និងអនុវត្តតាមវិធានការសុវត្ថិភាព។"

ពួក Hacker គ្រាន់តែប្រើក្បួនដោះស្រាយការទស្សន៍ទាយឆ្លាតវៃ ដើម្បីស្វែងរកពាក្យសម្ងាត់យ៉ាងងាយស្រួល។ រូបថតគំនូរ

ដោយសារតែនៅក្នុងការវិភាគនៃពាក្យសម្ងាត់ 193 លានដែលធ្វើឡើងដោយអ្នកជំនាញ Kaspersky ដោយប្រើក្បួនដោះស្រាយការទាយឆ្លាតវៃនៅដើមខែមិថុនា ទាំងនេះក៏ជាពាក្យសម្ងាត់ដែលត្រូវបានសម្របសម្រួល និងលក់នៅលើបណ្តាញងងឹតដោយចោរព័ត៌មាន វាបង្ហាញថា 45% (ស្មើនឹង 87 លានពាក្យសម្ងាត់) អាចត្រូវបានបំបែកដោយជោគជ័យក្នុងរយៈពេលមួយនាទី។ មានតែ 23% (ស្មើនឹង 44 លាន) នៃបន្សំពាក្យសម្ងាត់ត្រូវបានចាត់ទុកថារឹងមាំគ្រប់គ្រាន់ដើម្បីទប់ទល់នឹងការវាយប្រហារ ហើយការបំបែកពាក្យសម្ងាត់ទាំងនេះនឹងចំណាយពេលលើសពីមួយឆ្នាំ។ ទោះជាយ៉ាងណាក៏ដោយ ពាក្យសម្ងាត់ដែលនៅសេសសល់ភាគច្រើននៅតែអាចបំបែកបានពី 1 ម៉ោងទៅ 1 ខែ។

លើសពីនេះ អ្នកជំនាញផ្នែកសន្តិសុខតាមអ៊ីនធឺណិតក៏បានបង្ហាញពីការរួមបញ្ចូលគ្នានៃតួអក្សរដែលប្រើជាទូទៅបំផុតនៅពេលដែលអ្នកប្រើបង្កើតពាក្យសម្ងាត់ដូចជា៖ ឈ្មោះ៖ "ahmed", "nguyen", "kumar", "kevin", "daniel"; ពាក្យពេញនិយម៖ "ជារៀងរហូត", "ស្រឡាញ់", "ហ្គូហ្គល", "ហេក", "អ្នកលេង"; ពាក្យសម្ងាត់ស្តង់ដារ៖ "ពាក្យសម្ងាត់", "qwerty12345", "admin", "12345", "ក្រុម" ។

ការវិភាគបានរកឃើញថាមានតែ 19% នៃពាក្យសម្ងាត់ដែលមានការរួមបញ្ចូលគ្នានៃពាក្យសម្ងាត់ខ្លាំង រួមទាំងពាក្យដែលមិនមែនជាវចនានុក្រម ទាំងអក្សរធំ និងអក្សរតូច ក៏ដូចជាលេខ និងនិមិត្តសញ្ញា។ ទន្ទឹមនឹងនេះ ការសិក្សាក៏បានរកឃើញថា 39% នៃពាក្យសម្ងាត់ខ្លាំងទាំងនោះនៅតែអាចទាយបានដោយក្បួនដោះស្រាយឆ្លាតវៃក្នុងរយៈពេលតិចជាងមួយម៉ោង។

គួរឱ្យចាប់អារម្មណ៍ អ្នកវាយប្រហារមិនត្រូវការចំណេះដឹងឯកទេស ឬឧបករណ៍កម្រិតខ្ពស់ដើម្បីបំបែកពាក្យសម្ងាត់នោះទេ។ ជាឧទាហរណ៍ អង្គដំណើរការកុំព្យូទ័រយួរដៃដែលខិតខំប្រឹងប្រែងអាចបង្ខំឱ្យមានការបញ្ចូលពាក្យសម្ងាត់នៃអក្សរតូច ឬលេខចំនួនប្រាំបីយ៉ាងត្រឹមត្រូវក្នុងរយៈពេលត្រឹមតែប្រាំពីរនាទីប៉ុណ្ណោះ។ កាតក្រាហ្វិករួមបញ្ចូលគ្នាអាចធ្វើដូចគ្នាក្នុងរយៈពេល 17 វិនាទី។ លើសពីនេះទៀត ក្បួនដោះស្រាយការទាយពាក្យសម្ងាត់ឆ្លាតវៃមានទំនោរជំនួសតួអក្សរ ("e" សម្រាប់ "3", "1" សម្រាប់ "!" ឬ "a" សម្រាប់ "@") និងខ្សែអក្សរទូទៅ ("qwerty", "12345", "asdfg") ។

អ្នកគួរតែប្រើលេខសម្ងាត់ដែលមានខ្សែអក្សរចៃដន្យ ដើម្បីបង្កការលំបាកដល់ពួក Hacker ក្នុងការទាយ។ រូបថតគំនូរ

លោក Yuliya Novikova ប្រធានផ្នែក Digital Footprint Intelligence នៅ Kaspersky បាននិយាយថា "ដោយមិនដឹងខ្លួន មនុស្សមានទំនោរបង្កើតពាក្យសម្ងាត់សាមញ្ញបំផុត ជាញឹកញាប់ប្រើពាក្យវចនានុក្រមក្នុងភាសាកំណើតរបស់ពួកគេ ដូចជាឈ្មោះ និងលេខ...

ដូច្នេះដំណោះស្រាយដែលអាចទុកចិត្តបំផុតគឺបង្កើតពាក្យសម្ងាត់ចៃដន្យទាំងស្រុងដោយប្រើកម្មវិធីគ្រប់គ្រងពាក្យសម្ងាត់ទំនើប និងអាចទុកចិត្តបាន។ កម្មវិធីបែបនេះអាចរក្សាទុកទិន្នន័យក្នុងបរិមាណដ៏ច្រើនប្រកបដោយសុវត្ថិភាព ដោយផ្តល់នូវការការពារដ៏ទូលំទូលាយ និងរឹងមាំសម្រាប់ព័ត៌មានអ្នកប្រើប្រាស់។

ដើម្បីពង្រឹងពាក្យសម្ងាត់ អ្នកប្រើប្រាស់អាចអនុវត្តគន្លឹះសាមញ្ញខាងក្រោម៖ ប្រើកម្មវិធីគ្រប់គ្រងពាក្យសម្ងាត់។ ប្រើពាក្យសម្ងាត់ផ្សេងគ្នាសម្រាប់សេវាកម្មផ្សេងៗ។ វិធីនេះ ទោះបីជាគណនីណាមួយរបស់អ្នកត្រូវបានលួចចូលក៏ដោយ ក៏គណនីផ្សេងទៀតនៅតែមានសុវត្ថិភាព។ ឃ្លាសម្ងាត់ជួយអ្នកប្រើប្រាស់សង្គ្រោះគណនីនៅពេលដែលពួកគេភ្លេចពាក្យសម្ងាត់របស់ពួកគេ វាមានសុវត្ថិភាពជាងក្នុងការប្រើពាក្យសាមញ្ញតិច។ លើសពីនេះទៀត ពួកគេអាចប្រើប្រាស់សេវាកម្មអនឡាញ ដើម្បីពិនិត្យមើលភាពខ្លាំងនៃពាក្យសម្ងាត់របស់ពួកគេ។

ជៀសវាងការប្រើព័ត៌មានផ្ទាល់ខ្លួន ដូចជាថ្ងៃកំណើត ឈ្មោះសមាជិកគ្រួសារ សត្វចិញ្ចឹម ឬឈ្មោះហៅក្រៅ ជាពាក្យសម្ងាត់។ នេះច្រើនតែជារឿងដំបូងដែលអ្នកវាយប្រហារនឹងព្យាយាមនៅពេលព្យាយាមបំបែកពាក្យសម្ងាត់។

ប្រភព

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ធ្វើជាប្រធានសន្និសីទបូកសរុបឆ្នាំសិក្សា ២០២៤-២០២៥ និងដាក់ពង្រាយភារកិច្ចសម្រាប់ឆ្នាំសិក្សា ២០២៥-២០២៦។](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/8/22/2ca5ed79ce6a46a1ac7706a42cefafae)

![[រូបថត] ប្រធានរដ្ឋ Luong Cuong ទទួលគណៈប្រតិភូគណៈកម្មាធិការយុវជននៃគណបក្សប្រជាធិបតេយ្យសេរីជប៉ុន](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/8/22/2632d7f5cf4f4a8e90ce5f5e1989194a)

Kommentar (0)