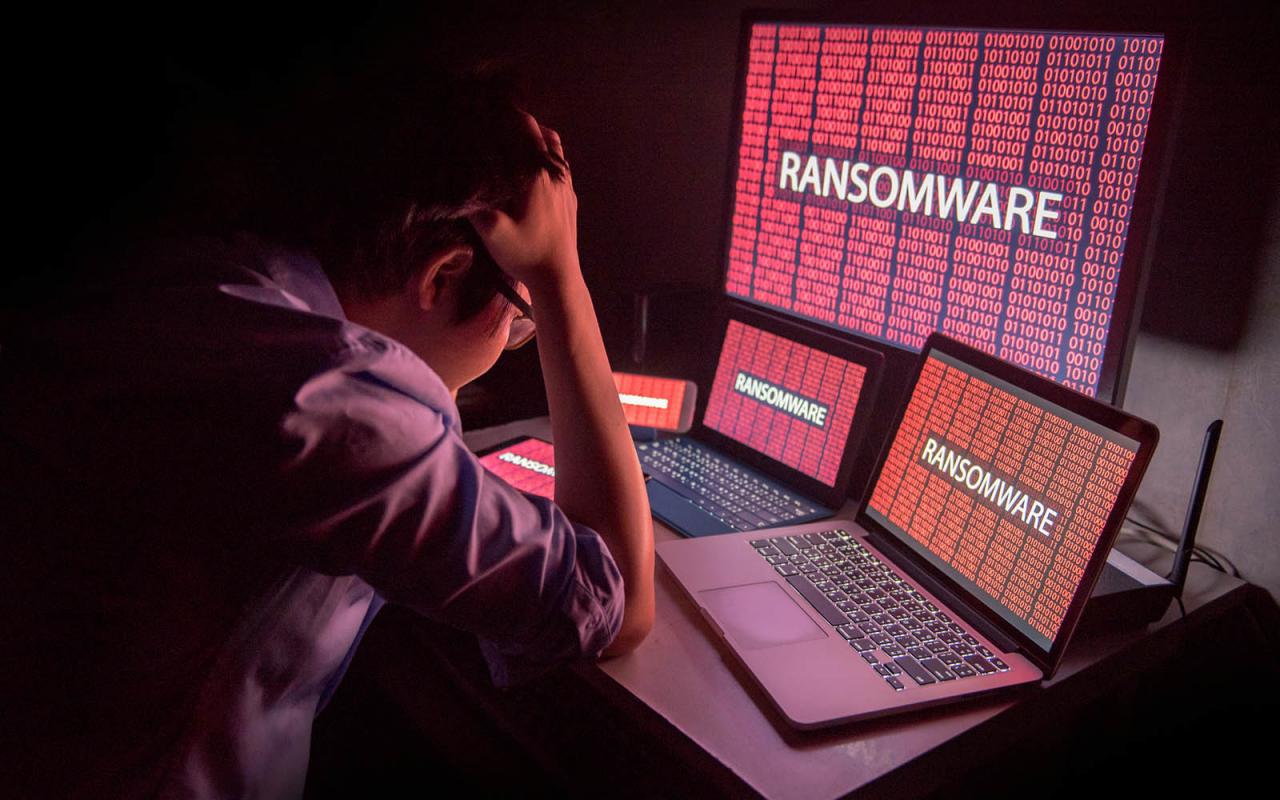

Дело VNDirect и что делает программы-вымогатели опасными?

24 марта 2024 года компания VNDirect Securities во Вьетнаме стала последней точкой на карте международных атак с использованием программ-вымогателей. Эта атака — не единичный случай.

Программы-вымогатели — тип вредоносного ПО, предназначенного для шифрования данных на системе жертвы и требования выкупа за их расшифровку, — стали одной из самых распространенных и опасных угроз кибербезопасности в современном мире. Растущая зависимость от цифровых данных и информационных технологий во всех сферах общественной жизни делает организации и отдельных лиц уязвимыми для подобных атак.

Опасность программ-вымогателей заключается не только в их способности шифровать данные, но и в способе их распространения и требования выкупа, создавая канал финансовых транзакций, через который хакеры могут получать незаконную прибыль. Сложность и непредсказуемость атак программ-вымогателей делают их одной из самых серьезных проблем, с которыми сегодня сталкивается кибербезопасность.

Атака на VNDirect стала ярким напоминанием о важности понимания и защиты от программ-вымогателей. Только понимая, как работают программы-вымогатели и какие угрозы они представляют, мы можем разработать эффективные меры защиты: от обучения пользователей и применения технических решений до разработки комплексной стратегии профилактики для защиты критически важных данных и информационных систем.

Как работает программа-вымогатель

Программы-вымогатели, представляющие собой ужасающую угрозу в мире кибербезопасности, действуют изощренно и разнообразно, вызывая серьезные последствия для жертв. Чтобы лучше понять, как работает программа-вымогатель, нам необходимо рассмотреть каждый этап процесса атаки.

Инфекция

Атака начинается с заражения системы вирусом-вымогателем. Существует несколько распространенных способов, которые программы-вымогатели используют для проникновения в систему жертвы, в том числе:

Фишинговые письма: поддельные письма с вредоносными вложениями файлов или ссылками на веб-сайты, содержащие вредоносный код; Использование уязвимостей безопасности: использование уязвимостей в неисправленном программном обеспечении для автоматической установки программ-вымогателей без взаимодействия с пользователем; Вредоносная реклама: использование интернет-рекламы для распространения вредоносного кода; Загрузки с вредоносных веб-сайтов: пользователи загружают программное обеспечение или контент с ненадежных веб-сайтов.

Шифрование

После заражения вирус-вымогатель начинает процесс шифрования данных на системе жертвы. Шифрование — это процесс преобразования данных в формат, который невозможно прочитать без ключа дешифрования. Программы-вымогатели часто используют надежные алгоритмы шифрования, гарантируя, что зашифрованные данные невозможно восстановить без специального ключа.

Требование выкупа

После шифрования данных вирус-вымогатель выводит на экран жертвы сообщение с требованием выкупа за расшифровку данных. Уведомление обычно содержит инструкции о том, как произвести оплату (обычно с помощью биткоинов или других криптовалют, чтобы скрыть личность преступника), а также крайний срок оплаты. Некоторые версии программ-вымогателей также угрожают удалить данные или опубликовать их, если выкуп не будет заплачен.

Транзакции и расшифровка (или нет)

Затем жертве предстоит сделать сложный выбор: заплатить выкуп и надеяться вернуть данные или отказаться и потерять данные навсегда. Однако оплата не гарантирует, что данные будут расшифрованы. На самом деле, это может даже побудить преступников продолжать свои действия.

То, как работают программы-вымогатели, не только демонстрирует техническую сложность, но и отражает печальную реальность: готовность эксплуатировать доверчивость и неосведомленность пользователей. Это подчеркивает важность повышения осведомленности и знаний о кибербезопасности — от распознавания фишинговых писем до поддержания актуальности программного обеспечения безопасности. Перед лицом постоянно меняющейся угрозы, такой как программы-вымогатели, просвещение и профилактика становятся важнее, чем когда-либо.

Распространенные варианты программ-вымогателей

В мире угроз программ-вымогателей некоторые их разновидности выделяются своей сложностью, способностью к распространению и серьезным воздействием на организации по всему миру. Ниже приведено описание семи распространенных вариантов и принципов их работы.

REvil (также известный как Sodinokibi)

Особенности: REvil — это вариант Ransomware-as-a-Service (RaaS), позволяющий киберпреступникам «арендовать» его для проведения собственных атак. Это значительно увеличивает распространение и количество жертв этого вируса-вымогателя.

Метод распространения: распространение через уязвимости безопасности, фишинговые письма и инструменты удаленных атак. REvil также использует методы атак для автоматического шифрования или кражи данных.

Рюк

Характеристики: Рюк в основном нападает на крупные организации с целью получения максимального выкупа. Он способен подстраиваться под каждую атаку, что затрудняет его обнаружение и устранение.

Метод распространения: через фишинговые письма и сети, зараженные другими вредоносными программами, такими как Trickbot и Emotet, Ryuk распространяет и шифрует сетевые данные.

Робинхуд

Особенности: Robinhood известен своей способностью атаковать правительственные системы и крупные организации, используя сложную тактику шифрования для блокировки файлов и требования крупных выкупов.

Метод распространения: распространение посредством фишинговых кампаний, а также использование уязвимостей безопасности программного обеспечения.

DoublePaymer

Особенности: DoppelPaymer — это автономный вариант программы-вымогателя, способный нанести серьезный ущерб путем шифрования данных и угрозы раскрытия информации в случае неуплаты выкупа.

Метод распространения: Распространяется с помощью инструментов удаленной атаки и фишинговых писем, в частности, нацеленных на уязвимости в неисправленном программном обеспечении.

ЗМЕЯ (также известная как ЭКАНС)

Особенности: SNAKE предназначен для атак на промышленные системы управления (ICS). Он не только шифрует данные, но и может нарушить промышленные процессы.

Метод распространения: посредством фишинговых и эксплойтовых кампаний с упором на конкретные промышленные системы.

Фобос

Особенности: Phobos во многом похож на Dharma, еще один вариант программы-вымогателя, и часто используется для атак на малый бизнес через RDP (протокол удаленного рабочего стола).

Метод распространения: в основном через открытый или уязвимый RDP, позволяющий злоумышленникам получить удаленный доступ и внедрить программу-вымогатель.

LockBit

LockBit — еще один популярный вариант программы-вымогателя, работающий по модели Ransomware-as-a-Service (RaaS) и известный своими атаками на предприятия и государственные организации. LockBit осуществляет свои атаки в три основных этапа: эксплуатация уязвимостей, глубокое проникновение в систему и развертывание зашифрованных полезных нагрузок.

Фаза 1 — Эксплуатация: LockBit использует уязвимости сети, используя такие методы, как социальная инженерия, например, с помощью фишинговых писем или атак методом подбора паролей на интрасетевые серверы и сетевые системы.

Фаза 2 — Проникновение: После проникновения LockBit использует инструмент «пост-эксплуатации», чтобы повысить свой уровень доступа и подготовить систему к атаке шифрования.

Фаза 3 — Развертывание: LockBit развертывает зашифрованную полезную нагрузку на каждом доступном устройстве в сети, шифруя все системные файлы и оставляя записку с требованием выкупа.

LockBit также использует ряд бесплатных и открытых инструментов в процессе вторжения, от сетевых сканеров до программного обеспечения для удаленного управления, для проведения сетевой разведки, удаленного доступа, кражи учетных данных и утечки данных. В некоторых случаях LockBit также угрожает раскрыть личные данные жертв, если требования выкупа не будут выполнены.

Благодаря своей сложности и широкому охвату LockBit представляет собой одну из самых серьезных угроз в современном мире программ-вымогателей. Организациям необходимо принять комплекс мер безопасности, чтобы защитить себя от этого вируса-вымогателя и других его разновидностей.

Дао Трунг Тхань

Часть 2: От атаки VNDirect до стратегии борьбы с программами-вымогателями

Источник

![[Фото] «Прекрасные» моменты праздника 30/4](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/1/26d5d698f36b498287397db9e2f9d16c)

![[Фото] Бинь Туан организует множество специальных фестивалей по случаю 30 апреля и 1 мая.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/1/5180af1d979642468ef6a3a9755d8d51)

![[Фото] Хазянг: многие ключевые проекты находятся в стадии строительства во время праздничного сезона](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/1/8b8d87a9bd9b4d279bf5c1f71c030dec)

Комментарий (0)