По данным Yahoo, одноразовые коды аутентификации (OTP), отправляемые по SMS, по-прежнему широко используются в качестве второго уровня защиты в процессе двухфакторной аутентификации, помогая пользователям входить в банковские приложения, электронную почту или социальные сети.

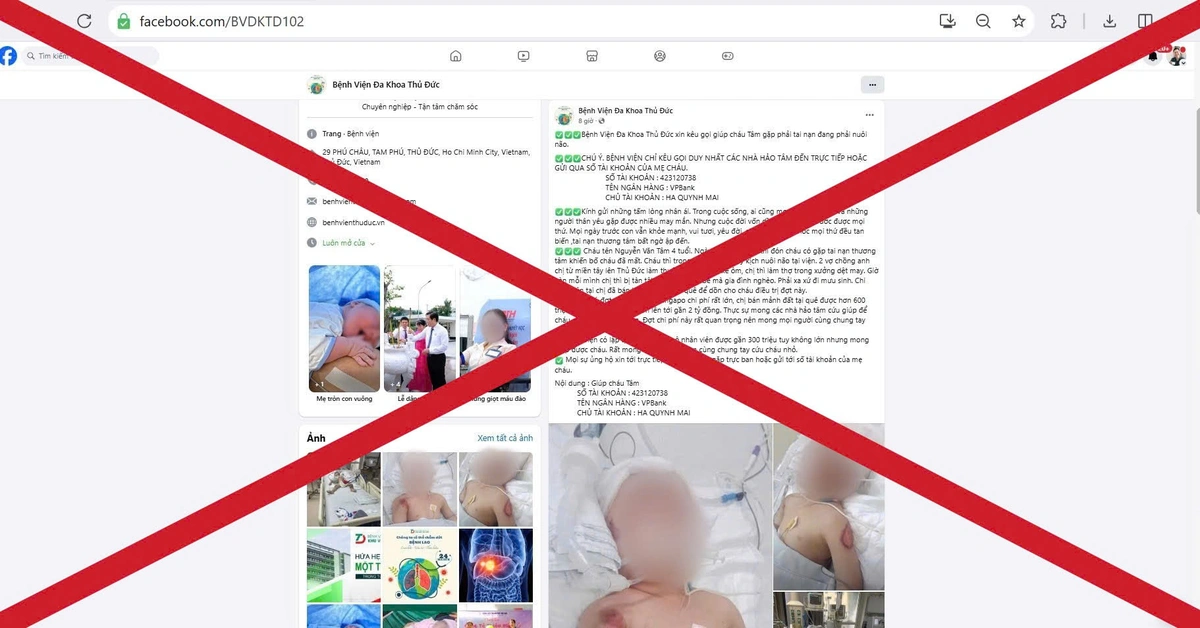

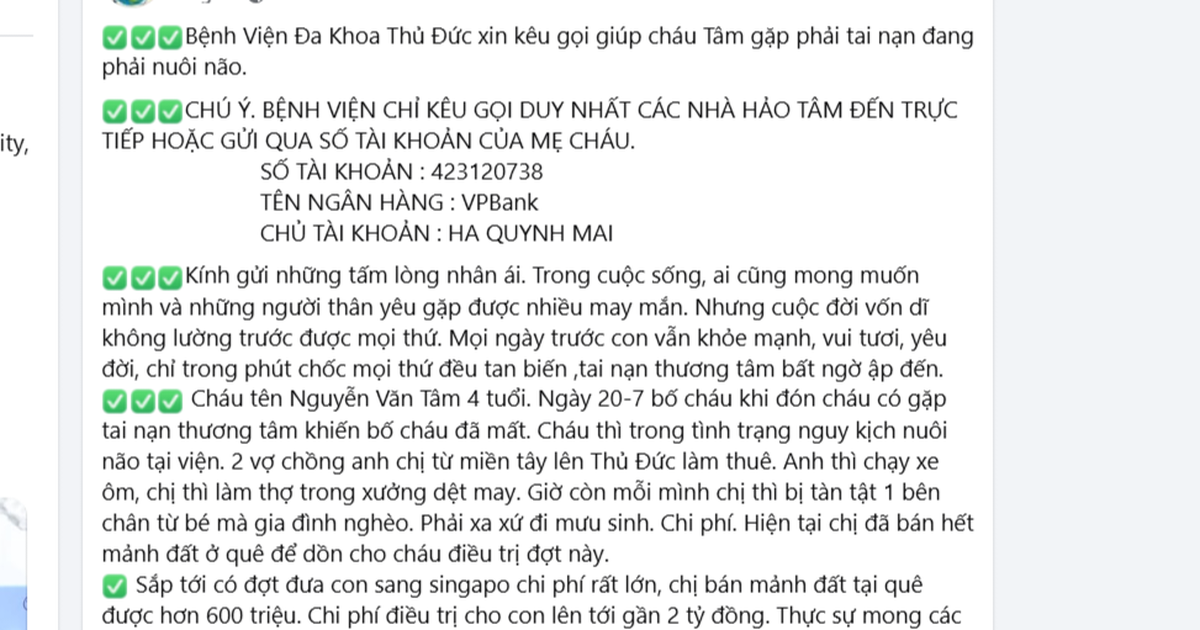

Однако Yahoo предупреждает, что SMS-сообщения являются одним из самых слабых методов безопасности, поскольку они очень уязвимы для фишинговых атак.

Недавнее расследование Bloomberg Businessweek и Lighthouse Reports выявило более серьёзный риск: к этим одноразовым паролям могли получить доступ третьи лица. В частности, малоизвестная швейцарская телекоммуникационная компания Fink Telecom Services в июне 2023 года получила доступ к более чем миллиону сообщений с кодами двухфакторной аутентификации.

Будучи посредником между компаниями, генерирующими коды аутентификации, и конечными пользователями, Fink Telecom Services имеет право обрабатывать и просматривать содержание сообщений. Вызывает беспокойство тот факт, что эта компания подозревается в участии в слежке за пользователями и вмешательстве в личные учётные записи.

SMS-сообщения считаются одним из самых слабых методов безопасности, поскольку к ним могут получить доступ третьи лица.

Утечка одноразовых паролей (OTP) осуществлялась такими крупными компаниями, как Google, Meta, Amazon, Tinder, Snapchat, Binance, Signal, WhatsApp и несколькими европейскими банками. Сообщения были отправлены пользователям более чем в 100 странах.

По данным Yahoo, основная причина небезопасности двухфакторной SMS-аутентификации заключается в том, что компании часто передают отправку SMS на аутсорсинг по более низкой цене, используя крупные контракты с несколькими операторами и систему «глобальных титулов» — сетевых адресов, используемых для связи между странами. Слабость этой системы заключается в том, что компании, которые их нанимают, работают не напрямую с такими организациями, как Fink Telecom Services, а через множество субподрядчиков, что усложняет обеспечение безопасности данных.

Г-н Фам Мань Куонг, основатель Wischain Company Limited, объяснил, что двухфакторный метод аутентификации с помощью SMS-сообщений сегодня уже небезопасен, поскольку киберпреступники становятся все более изощренными и легко используют уязвимости в системе безопасности для получения доступа.

Одной из наиболее распространенных форм фишинговых атак является использование, казалось бы, надежного сообщения, электронного письма или веб-сайта, чтобы обманным путем заставить пользователей предоставить конфиденциальную информацию, такую как имена пользователей, пароли или одноразовые пароли.

Более того, подмена SIM-карт представляет собой серьёзную угрозу. Мошенники могут украсть номер телефона жертвы, с которого они получают коды аутентификации по SMS.

Кроме того, многие пользователи по-прежнему имеют привычку устанавливать программное обеспечение неизвестного происхождения, особенно на устройствах Android, что приводит к появлению шпионских программ или клавиатурных шпионов, которые могут тайно записывать ввод данных с клавиатуры, тем самым похищая информацию о доступе.

Хотя аутентификация с помощью SMS по-прежнему считается определенным уровнем защиты, по сравнению с современными методами, такими как Google Authenticator — приложением, генерирующим случайные коды аутентификации, которые меняются каждые 30 секунд и не зависят от сетей мобильной связи, — SMS все чаще демонстрирует свои слабые места.

Источник: https://nld.com.vn/xac-thuc-hai-yeu-to-qua-sms-rat-rui-ro-nen-dung-ung-dung-nao-196250621114624897.htm

![[Фото] Премьер-министр Фам Минь Чинь председательствует на конференции по обзору учебного года 2024-2025 и распределению задач на учебный год 2025-2026.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/8/22/2ca5ed79ce6a46a1ac7706a42cefafae)

![[Фото] Президент Лыонг Кыонг принимает делегацию Молодежного комитета Либерально-демократической партии Японии](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/8/22/2632d7f5cf4f4a8e90ce5f5e1989194a)

Комментарий (0)