Security Weekによると、マイクロソフトが今回リリースした Patch Tuesday のパッチは、攻撃者がリモートコードを実行したり、セキュリティ機能をバイパスしたり、システム上で権限を昇格したりすることを可能にする製品を含む、Windows エコシステムのさまざまな製品における合計 72 件の脆弱性を修正することを目的としているとのことです。

最新のパッチ火曜日のパッチで数十のWindowsの脆弱性が修正されました

マイクロソフト社は、修正した72件の脆弱性のうち3件は、攻撃者がフィッシングやスプーフィング攻撃を仕掛け、Windowsのセキュリティツールを回避できる可能性があるため、「重大」であると述べた。

問題となっている脆弱性の一つであるCVE-2021-43890は、2021年に遡ります。マイクロソフトによると、この脆弱性は、Emotet、Trickbot、Bazaloaderと呼ばれる関連マルウェアを使用するハッカーによって悪用されています。「ここ数ヶ月、Microsoft Threat Intelligenceは、フィッシングやソーシャルエンジニアリングの手法を用いてWindowsユーザーを標的とする攻撃活動が増加していることを確認しています」と、同社は声明で述べています。また、セキュリティ強化のため、Windowsのms-appinstallerプロトコルをデフォルトで無効化したことも明らかにしました。

マイクロソフトはまた、Windows 管理者に対し、ユーザーが Windows のセキュリティ機能を回避でき、攻撃者が実際の攻撃を実行するために使用する脆弱性 CVE-2024-21412 および CVE-2024-21351 に注意するよう呼びかけました。

今回の月例パッチには、Microsoft Office でリモートコード実行を可能にする脆弱性 CVE-2024-21413 の修正も含まれています。この脆弱性は、深刻度が 9.8/10 と高いスコアを獲得しました。

[広告2]

ソースリンク

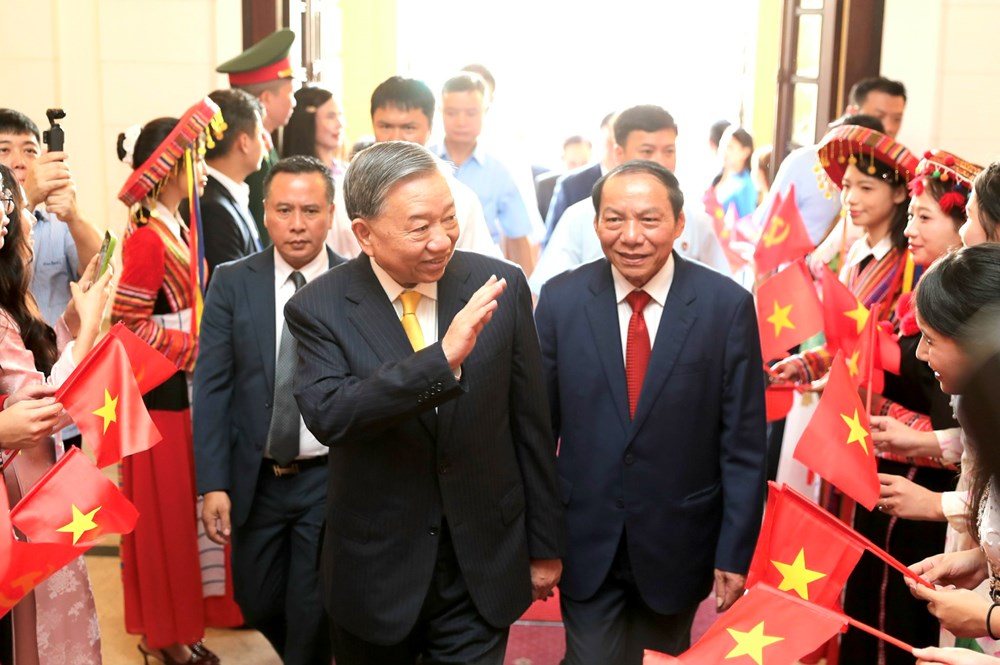

![[写真] ルオン・クオン大統領、政治芸術特別番組「ゴールデン・オポチュニティ」に出席](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/8/22/44ca13c28fa7476796f9aa3618ff74c4)

コメント (0)