យោងតាម Security Online ភាពងាយរងគ្រោះថ្មីពីរនៅក្នុង PHP ត្រូវបានរកឃើញ និងកំណត់អត្តសញ្ញាណ CVE-2023-3823 និង CVE-2023-3824 ។ កំហុស CVE-2023-3823 មានពិន្ទុ CVSS 8.6 និងជាភាពងាយរងគ្រោះនៃការបញ្ចេញព័ត៌មាន ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារពីចម្ងាយអាចទទួលបានព័ត៌មានរសើបពីកម្មវិធី PHP ។

ភាពងាយរងគ្រោះនេះគឺដោយសារតែការផ្ទៀងផ្ទាត់មិនគ្រប់គ្រាន់នៃការបញ្ចូល XML ដែលផ្គត់ផ្គង់ដោយអ្នកប្រើប្រាស់។ អ្នកវាយប្រហារអាចកេងប្រវ័ញ្ចវាដោយបញ្ជូនឯកសារ XML ដែលបង្កើតជាពិសេសទៅកម្មវិធី។ កូដនឹងត្រូវបានញែកដោយកម្មវិធី ហើយអ្នកវាយប្រហារអាចចូលប្រើព័ត៌មានរសើប ដូចជាខ្លឹមសារនៃឯកសារនៅលើប្រព័ន្ធ ឬលទ្ធផលនៃសំណើខាងក្រៅ។

គ្រោះថ្នាក់គឺថាកម្មវិធី បណ្ណាល័យ និងម៉ាស៊ីនមេណាមួយដែលញែក ឬធ្វើអន្តរកម្មជាមួយឯកសារ XML គឺងាយរងគ្រោះដោយសារភាពងាយរងគ្រោះនេះ។

ជាភាសាសរសេរកម្មវិធីដ៏ពេញនិយមនាពេលបច្ចុប្បន្ននេះ កំហុសសុវត្ថិភាពរបស់ PHP គឺធ្ងន់ធ្ងរ។

ទន្ទឹមនឹងនេះ CVE-2023-3824 គឺជាភាពងាយរងគ្រោះលើសចំណុះដែលមានពិន្ទុ CVSS 9.4 ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារពីចម្ងាយអាចប្រតិបត្តិកូដបំពានលើប្រព័ន្ធដំណើរការ PHP ។ ភាពងាយរងគ្រោះគឺដោយសារតែមុខងារនៅក្នុង PHP ដែលធ្វើការត្រួតពិនិត្យព្រំដែនមិនត្រឹមត្រូវ។ អ្នកវាយប្រហារអាចកេងប្រវ័ញ្ចវាបានដោយការផ្ញើសំណើដែលបង្កើតជាពិសេសទៅកាន់កម្មវិធី ដោយហេតុនេះបណ្តាលឱ្យមានផ្ទុកលើសចំណុះ និងទទួលបានការគ្រប់គ្រងនៃប្រព័ន្ធដើម្បីប្រតិបត្តិកូដតាមអំពើចិត្ត។

ដោយសារតែគ្រោះថ្នាក់នេះ អ្នកប្រើប្រាស់ត្រូវបានណែនាំឱ្យធ្វើបច្ចុប្បន្នភាពប្រព័ន្ធរបស់ពួកគេទៅកំណែ PHP 8.0.30 ឱ្យបានឆាប់តាមដែលអាចធ្វើទៅបាន។ លើសពីនេះ ជំហានគួរតែត្រូវបានអនុវត្តដើម្បីការពារកម្មវិធី PHP ពីការវាយប្រហារ ដូចជាការធ្វើឱ្យមានសុពលភាពការបញ្ចូលរបស់អ្នកប្រើប្រាស់ទាំងអស់ និងការប្រើប្រាស់ជញ្ជាំងភ្លើងកម្មវិធីបណ្ដាញ (WAF)។

ប្រភពតំណ

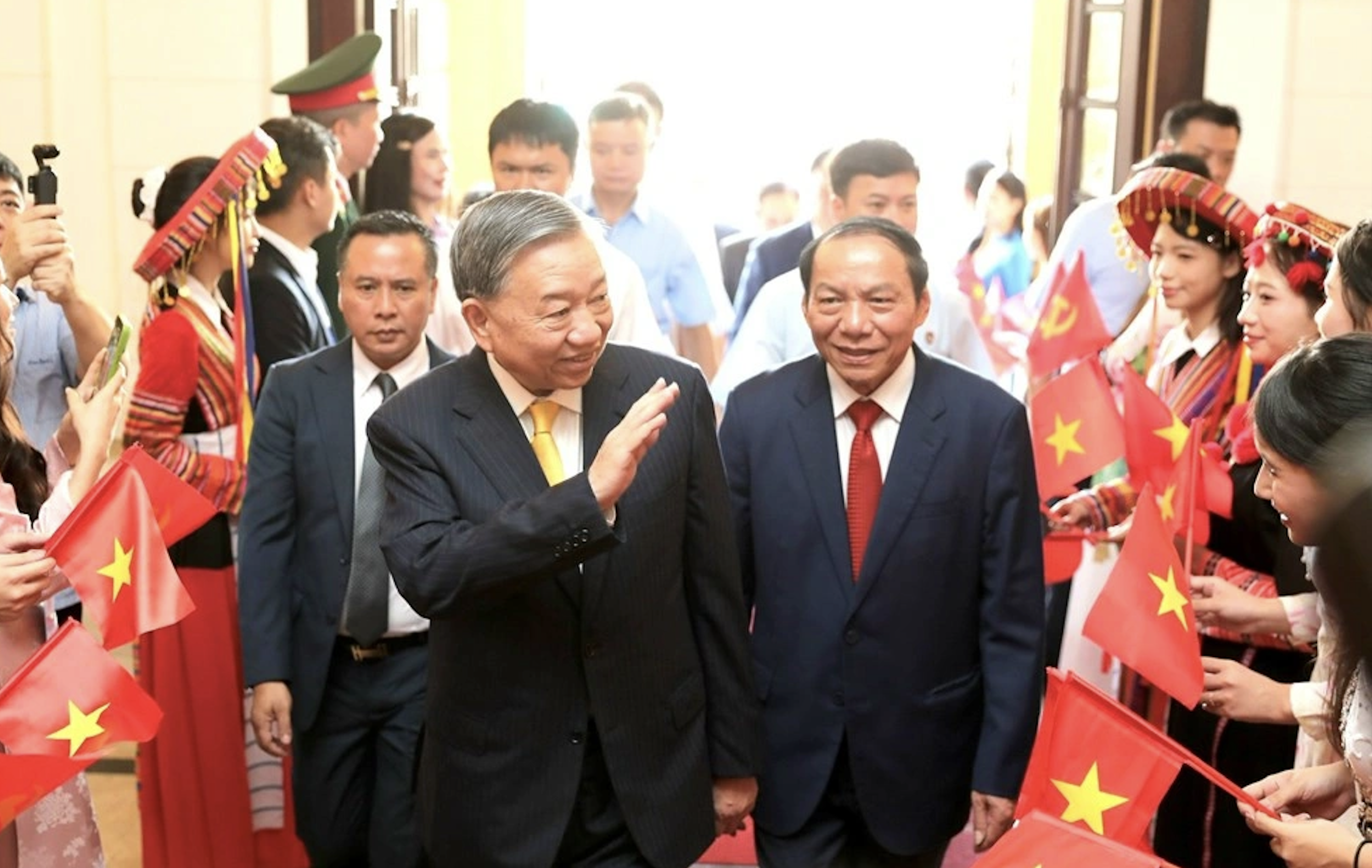

![[រូបថត] អគ្គលេខាធិកា To Lam ចូលរួមក្នុងខួបលើកទី 80 នៃទិវាប្រពៃណីនៃវិស័យវប្បធម៌](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/8/23/7a88e6b58502490aa153adf8f0eec2b2)

Kommentar (0)